多款D-Link路由器中未经授权RCE漏洞的深度分析

家用及中小型企业网络设备的安全性问题日益凸显,其中路由器作为网络入口,其安全性尤为关键。D-Link作为全球知名的网络设备供应商,其产品覆盖广泛,但同时也多次成为安全研究人员关注的焦点。本文旨在对影响多款D-Link路由器的未经授权远程代码执行(RCE)漏洞进行系统性分析,探讨其成因、影响与防护启示。

一、 漏洞概述与影响范围

远程代码执行(RCE)漏洞允许攻击者在未授权的情况下,通过网络在目标设备上执行任意代码。这通常意味着攻击者能够完全控制受影响的设备。在D-Link路由器中发现的多起RCE漏洞,多数源于其Web管理界面、特定服务或固件组件中的安全缺陷,例如命令注入、缓冲区溢出或对用户输入验证不足。

受影响的型号往往横跨多个系列,例如DIR-8XX系列、DIR-6XX系列等。由于这些设备通常直接暴露在互联网上,且许多用户未更改默认凭据或及时更新固件,导致攻击门槛显著降低,风险急剧升高。成功利用此类漏洞可能导致设备被植入后门、加入僵尸网络、发起中间人攻击或窃取通过该路由器的所有网络流量。

二、 典型漏洞成因分析

- 命令注入漏洞:这是D-Link路由器RCE漏洞中最常见的类型之一。其根本原因在于,设备固件的某个组件(通常是CGI脚本)在处理用户提供的HTTP请求参数(如表单字段、URL参数)时,未经过滤或转义,便直接拼接至系统命令中执行。例如,一个用于诊断网络的ping功能,若直接接收用户输入的IP地址并执行

ping <用户输入>,攻击者便可输入如127.0.0.1; rm -rf /这样的恶意参数,导致系统执行删除命令。

- 栈/堆缓冲区溢出漏洞:部分D-Link路由器固件中的网络服务在处理特定协议或数据包时,对输入数据的长度缺乏有效检查。当攻击者发送超长且精心构造的数据包时,可能覆盖函数返回地址或关键内存结构,从而劫持程序执行流程,转向攻击者提供的恶意代码(shellcode)。这类漏洞利用难度相对较高,但破坏性极强。

- 身份验证绕过结合代码执行:部分漏洞利用链始于身份验证机制的缺陷。攻击者首先通过漏洞(如某些API接口无需认证即可访问,或存在逻辑缺陷绕过登录)获得未授权的访问权限,进而触发另一个存在代码注入风险的接口,最终达成RCE。这种组合拳使得漏洞危害性倍增。

三、 攻击场景与潜在危害

攻击者通常通过以下步骤利用这些漏洞:

- 扫描与识别:利用搜索引擎(如Shodan)或扫描工具,在互联网上寻找运行特定易受攻击固件版本的D-Link路由器。

- 漏洞利用:向目标设备的特定端口(如80、443等)发送精心构造的HTTP/HTTPS请求,触发命令注入或缓冲区溢出。

- 建立控制:成功执行代码后,通常会下载并运行一个恶意负载(如Mirai等物联网僵尸网络的变种),或将反向shell连接到攻击者控制的服务器,从而获得设备的持久化控制权。

潜在危害包括但不限于:

- 组建僵尸网络(Botnet):被控制的设备可被用于发起大规模分布式拒绝服务(DDoS)攻击。

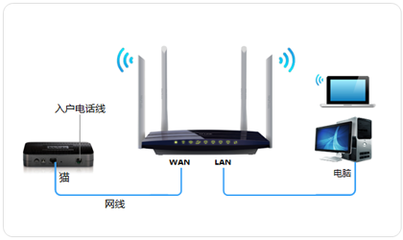

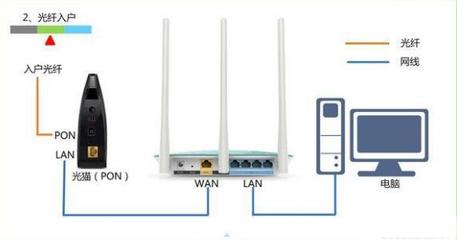

- 内网渗透跳板:攻击者以路由器为跳板,进一步攻击内网中的电脑、手机、智能家居等设备。

- 隐私窃取:监控所有经过路由器的网络流量,窃取账号密码、聊天记录等敏感信息。

- 服务中断:篡改DNS设置或网络配置,导致用户无法正常上网。

四、 缓解与防护建议

- 及时更新固件:用户应定期访问D-Link官方网站,检查并安装所使用路由器型号的最新固件。厂商在新固件中通常会修复已知的安全漏洞。

- 强化访问控制:务必修改路由器的默认管理员用户名和密码。如无必要,应禁用路由器的远程管理(WAN口访问管理界面)功能。

- 最小化服务暴露:关闭路由器上非必需的服务和端口(如UPnP、Telnet等)。

- 网络隔离:将重要的设备(如办公电脑、NAS)置于与物联网设备不同的VLAN或子网中,限制横向移动风险。

- 安全监控:企业用户可部署网络入侵检测/防御系统(IDS/IPS),监控针对路由器管理界面的异常流量。

五、 与启示

多款D-Link路由器反复出现的RCE漏洞,反映了物联网设备在开发周期中普遍存在的安全问题:安全开发生命周期(SDLC)实践不足、对第三方组件安全性审查不严、以及产品上市后安全维护响应滞后。这不仅对终端用户构成直接威胁,也影响了整个互联网生态的稳定。

对于厂商而言,需要建立更加严格的安全编码规范,引入自动化安全测试,并建立高效的漏洞披露与修复机制。对于用户,提升安全意识,将路由器视为需要定期维护的关键安全设备而非“设置一次就遗忘”的普通家电,是防范此类风险的第一道防线。网络安全是一场持续的攻防战,设备厂商与用户均需承担起各自的责任。

如若转载,请注明出处:http://www.dcmyb.com/product/26.html

更新时间:2026-05-30 05:02:09